De automobiel: spionagemiddel en cyberwapen ineen

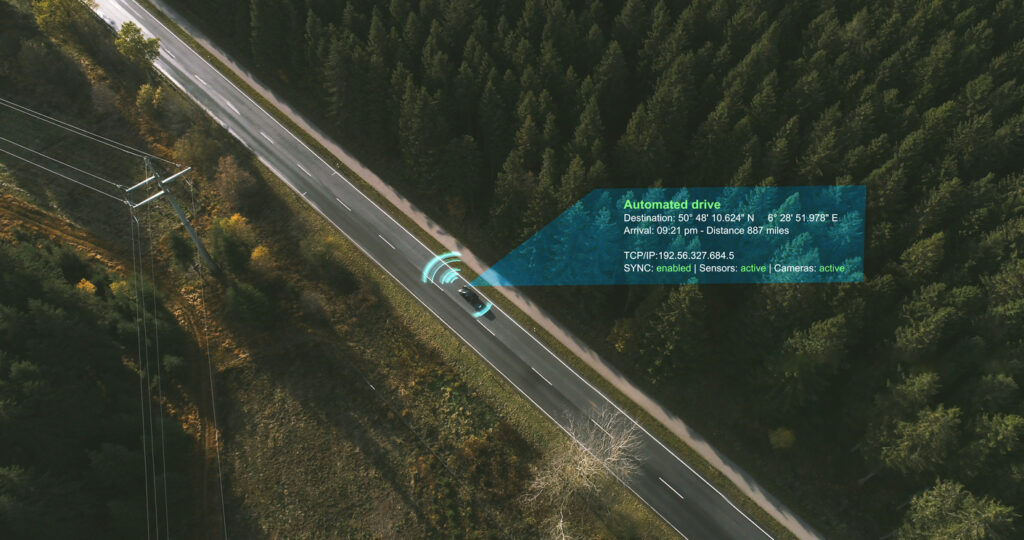

Voorzien van simkaarten, camera’s en geavanceerde software zijn moderne voertuigen voor inlichtingendiensten een ideaal spionagemiddel. Connected cars kunnen veel prijsgeven over zowel inzittenden als de fysieke omgeving. Chinese auto’s wekken achterdocht in het Westen, westerse auto’s jagen schrik aan in China.

Dit artikel in vijf punten:

-

Uitgerust met allerlei moderne technologie kunnen hedendaagse auto’s inzicht geven in de patronen en gewoonten van individuen, maar net zo goed een complex beeld schetsen van een stad, een bepaald gebied of kritieke infrastructuur. Dat maakt ze uitermate geschikt om mee te spioneren – een activiteit die nagenoeg altijd een flagrante schending van de privacy van een of meerdere personen met zich meebrengt.

-

Spionage met connected cars kan via stiekem ingebouwde locatie-tracerende simkaarten, maar bijvoorbeeld ook aan de hand van ingebouwde camera’s. In het ergste geval kan door manipulatie van de software aan boord de auto worden aangewend als cyberwapen.

-

Nu het aandeel Chinese auto’s op de Europese markt snel toeneemt, zijn veel ogen gericht op China, een land dat een slechte reputatie geniet als het aankomt op (industriële) spionage. Voorlopig maakt de EU zich echter nóg grotere zorgen over de economische vraag of de eigen auto-industrie op de lange termijn wel stand houdt tegenover voertuigen die zwaar zijn gesubsidieerd door de Chinese overheid.

-

Ondertussen is die Chinese overheid op haart beurt alleszins bezorgd over de mogelijkheid van westerse auto’s om te spioneren in China. Al jaren geleden heeft ze maatregelen genomen die in Europa nog niet eens ter discussie staan. Met name Tesla’s krijgen te maken met beperkingen, waaronder gebiedsverboden.

-

Consumenten die overwegen een Chinese auto te kopen, zullen vooral vragen hebben over de privacy, en willen weten of voertuiggegevens worden doorgestuurd naar China. Antwoord: niet per definitie, maar ja, dat gebeurt wel degelijk.

Op zoek naar onderdelen die zouden kunnen wijzen op spionage uit Rusland of China werden voertuigen van de Britse regering vorig jaar tot op de laatste moer en bout uit elkaar geschroefd. Wat bleek volgens inews? Diep onder de motorkap bevonden zich Chinese simkaarten met GPS-tracking. Vanzelfsprekend zitten er simkaarten in connected cars, zo communiceren auto’s die verbonden zijn met het internet immers met de buitenwereld. Maar de exemplaren die de inlichtingendiensten aantroffen, hoorden toch echt niet thuis in de dienstauto’s van ministers.

De verdenking dat een andere mogendheid de reisbewegingen en bestemmingen van eigen hoogwaardigheidsbekleders wel eens jarenlang in realtime zou kunnen volgen via locatie-tracerende simkaarten, was dus niet onterecht. Lijsten met coördinaten voorzien van een datum- en tijdstempel zijn voor ‘de vijand’ zeer waardevol omdat er allerlei gevoelige informatie uit kan worden afgeleid. Het is een geniepige, welhaast parasitaire vorm van spionage via connected cars omdat de spy devices niet in eigen apparatuur worden ingebouwd, maar in die van anderen.

De eSIMs van slechts enkele vierkante millimeter die in de Britse dienstwagens werden gedetecteerd, zaten namelijk verscholen in Electronic Control Units (ECU): kleine computertjes die onderdelen van een auto aansturen. Voertuigen hebben er daar tegenwoordig al gauw meer dan honderd van. Veel ECU’s worden in China gefabriceerd, niet zelden door bedrijven waar de Chinese overheid een flinke vinger in de pap heeft. Mede op basis van garantie- en handelsovereenkomsten laten (westerse) autofabrikanten die verzegelde ECU’s bij de installatie in hun auto’s in principe ongemoeid, er ook niet per se vanuit gaande dat ze heimelijk voorzien zouden zijn van simkaarten bedoeld om mee te spioneren.

Enkele grote Chinese bedrijven produceren jaarlijks miljarden simkaarten. Veel hard bewijs is er verder niet naar buiten gekomen, maar sommige veiligheidsexperts vermoeden dat aanvoerlijnen van autofabrikanten zijn gecompromitteerd omdat ze de Chinese overheid ervan verdenken opdracht te geven om op grote schaal simkaarten in te bouwen in bijvoorbeeld ECU’s. De achterliggende tactiek? Schieten met hagel om later desgewenst op een doelwit te kunnen inzoomen. Gezien de mate waarin de auto-industrie afhankelijk is van China (waar ook veel niet-Chinese auto’s worden gebouwd), zou dit in tal van landen een enorm nationaal veiligheidsprobleem betekenen, want reken maar dat niet alleen het Verenigd Koninkrijk hiermee te maken krijgt.

De Britten is het in ieder geval menens. Dat blijkt ook uit het feit dat Nexperia, een van oorsprong Nederlandse chipfabrikant die in 2019 onderdeel werd van een Chinees concern, vorige maand onder druk van de overheid een fabriek in Wales heeft moeten verkopen vanwege zorgen over de staatsveiligheid. De bewuste fabriek is primair gericht op de autosector en is nu in handen van het Amerikaanse Vishay Intertechnology.

Ter contrast over naar eigen land, waar Nexperia zojuist groen licht heeft gekregen om het Delftse chipbedrijf Nowie op te kopen. De overname doorstond de veiligheidstoets investeringen, fusies en overnames van het ministerie van Economische Zaken. Ander recent en gerelateerd nieuws van eigen bodem: bij de Eindhovense multinational NXP, een nog voornamere producent van halfgeleiders voor de auto-industrie, bleken Chinese staatshackers twee jaar lang digitaal te hebben ingebroken en intellectueel eigendom te hebben gestolen.

Hoger doel

Het vergaren van inlichtingen en het ontvreemden van kennis en intellectueel eigendom is van alle tijden, maar nu steeds meer apparaten en systemen verbonden zijn met het internet, is er een significante toename in het aantal manieren waarop (bedrijfs)spionage mogelijk is. Ziedaar het moderne voertuig, dat zich met honderden sensoren aan boord heeft ontpopt tot een ideaal instrument om iets of iemand mee in de gaten te houden. Met name de hoge-resolutiecamera’s – die vaak nauwelijks zichtbaar in het bodywork van de auto zijn verwerkt – kunnen wat dat betreft van waarde zijn: ze zorgen voor een beeld van 360 graden en kunnen tientallen tot wel honderden meters ver kijken. Opdat automobilisten niet dronken achter het stuur gaan zitten of tijdens een rit in slaap vallen, wordt in de nieuwste modellen ook in het interieur van de auto gefilmd (meer over camera’s in het volgende artikel).

Connected cars zijn dus niet alleen datastofzuigers die de privacy van automobilisten onder druk zetten, zoals we in deze artikelenreeks uitvoerig laten zien. Ze kunnen ook worden ingezet voor een ‘hoger doel’. Economische of geopolitieke motieven liggen meestal aan spionage ten grondslag. Wie of wat het target is, hangt er maar net van af. Dat kan een politicus zijn, een diplomaat, dissident of bijvoorbeeld zakenman. Net zo goed kan het gaan om kritieke infrastructuur of een bepaald gebied, zoals een ambassadewijk of haven. Auto’s kunnen inzicht geven in de patronen en gewoonten van individuen, maar ook een complex beeld schetsen van bijvoorbeeld een stadsdeel of industrieterrein.

Er zijn vooralsnog geen concrete voorbeelden die aantonen dat statelijke actoren op deze manier opereren, maar technisch is het zonder meer mogelijk. Wat je hieromtrent in spannende tv-series ziet, is vaak een overdrijving van de werkelijkheid, maar toch nooit helemaal uit de lucht gegrepen. Auto’s misstaan in ieder geval niet langer in het spionage-arsenaal van inlichtingendiensten, bestaande uit onder meer extreem accurate spionagesatellieten, kleine en grote drones, mobiele telefoons en onbeveiligde bewakingscamera’s die overal ter wereld in grote aantallen hangen en makkelijk te exploiteren zijn.

Dammen, dijken, bruggen en sluizen

Even ter precisering: in het voorbeeld van de ingebouwde simkaarten wordt er gespioneerd niet door maar via de auto, die in feite slechts optreedt als drager van het spionagemiddel. Is het de auto zelf die stiekem observeert of iets uitricht dat eigenlijk niet de bedoeling is, dan gebeurt dat aan de hand van de geavanceerde computers en software aan boord. Ofwel door die software in auto’s van eigen makelij op een malafide manier voor te programmeren, ofwel door die (onschuldige) software in andermans auto’s te hacken en naar jouw pijpen te laten dansen. Eveneens mogelijk: niet de auto zelf hacken, maar de servers, cloudopslag en websites van de fabrikant, zoals we al eerder uit de doeken deden, maar dan met het oog op cybercriminaliteit. In 85 procent van de gevallen vinden cyberaanvallen plaats ‘op afstand’, dus niet in de fysieke nabijheid van een voertuig. Ook zo zouden negen-tot-vijf-hackers in overheidsdienst aan onthullende of belastende gegevens kunnen komen.

De eerste afspraken op het gebied van cyberveiligheid en software updates voor voertuigen zijn inmiddels van kracht. Die moeten hacks, spionage en kwaadaardige toepassingen van software zien te voorkomen. Hoe zorg je ervoor dat auto’s die op de markt komen (ook na updates) geen gevaar vormen voor inzittenden of de staatsveiligheid? Dat de software in die voertuigen zich aan de regels houdt en bepaalde grenzen absoluut niet overschrijdt? Met andere woorden, niets doet dat we niet willen. Denk aan systematisch opnamen maken in de buurt van kerncentrales of militaire bases. Of ondermijnend contact proberen te leggen met bijvoorbeeld dammen, dijken, bruggen of sluizen, waarbij de auto zou ontaarden in een cyberwapen. Dat zou het zeker zijn in het geval van een opzettelijke crash. Dit alles is in de ogen van sommigen een veel groter probleem dan dat een autofabrikant van je weet waar of hoe hard je rijdt.

We gaan vrijwel geheid nog problemen krijgen met software die al dan niet gestuurd is door kunstmatige intelligentie en dingen doet waarvan we vinden dat ze echt niet hadden gemogen. Om te voorkomen dat het in auto’s zo ver komt, wordt momenteel gepoogd een en ander vast te leggen in de Europese typegoedkeuring. Gezien de ontstellende hoeveelheid regels code in een modern voertuig (ver boven de honderd miljoen), is dat al met al een enorme technische uitdaging. Er zal krachtige controlesoftware nodig zijn om op grote schaal voertuigsoftware te gaan doorrekenen. De mens is daar zelf niet toe in staat.

Een reeks stevige afspraken tussen de grote economieën over het gebruik van auto’s als spionagemiddel en vooral als cyberwapen, zou onderling de nodige angst en achterdocht kunnen wegnemen en de kans verkleinen dat zaken op enig punt (straks met zelfrijdende auto’s?) uit de hand lopen. De kans hierop is echter niet groot. Landen verzuimen nog steeds overeen te komen wat de rode lijnen zijn in de aanverwante domeinen van kunstmatige intelligentie en cyberoorlogsvoering, waaronder het gebruik van killer robots.

Economisch gevaar

Terecht of niet, als het om spionage gaat zijn veel ogen in het westen gericht op China. Feit is dat het tot nu toe vrij kleine aandeel Chinese auto’s op de Europese markt snel toeneemt. Die voertuigen zijn doorgaans zo’n twintig procent goedkoper dan auto’s van westerse makelij, en doen daar kwalitatief ook nog maar nauwelijks voor onder. De toekomst is elektrisch en op dat vlak is China onbetwist koploper met vorig jaar 64 procent van de wereldwijde productie, en 59 procent van de wereldwijde verkoop van elektrische voertuigen. Het Chinese aandeel in die verkoop steeg de afgelopen drie jaar met maar liefst 851 procent.

Autofabrikant BYD (‘Build Your Dreams’) staat op het punt Tesla van de troon te stoten als grootste verkoper van stekkerauto’s. Inmiddels is de mondiale auto-industrie voor de levering van batterijen voor 90 procent afhankelijk van China, waar de twee grootste batterijproducenten, CATL en BYD, de helft van de wereldwijde markt voor hun rekening nemen. Dit is allemaal niet vanzelf gegaan. Integendeel, tussen 2016 en 2022 pompte China 57 miljard dollar in zijn industrie voor elektrische voertuigen, waardoor het land een enorme voorsprong heeft weten op te bouwen ten opzichte van vrijwel alle westerse autoconcerns.

De Europese Commissie is een onderzoek gestart naar de zwaar gesubsidieerde en daarmee marktverstorende Chinese auto’s, wetende dat zij daarmee kan afstevenen op een economisch conflict met China. Een conflict dat vergelijkbaar zou zijn met dat van een aantal jaar geleden, toen het draaide om Chinese zonnepanelen. Tegen de tijd dat de EU probeerde op te treden tegen die zonnepanelen, was de Europese markt er al mee overspoeld en waren Europese producenten al weggeconcurreerd. Onder druk van de Europese autolobby wil de EU die fout niet nogmaals maken. Nu de Europese auto-industrie op het spel staat, is de inzet ook vele malen hoger.

Meten met twee maten?

Met het oog op Chinese auto’s maakt men zich dus vooral druk om het voortbestaan van de eigen autofabrikanten, die in menig Europees land worden gekoesterd als de industriële trots der natie. Verhoudingsgewijs lijken er – publiekelijk althans – toch net wat minder zorgen te bestaan over het risico op spionage en het gevaar voor de privacy van Europese burgers. Dat is opvallend. In vergelijking was er meer ophef over (slimme) Chinese beveiligingscamera’s die overal (blijken te) hangen. Over TikTok, dat door landen wereldwijd ten dele in de ban is gedaan. En natuurlijk over Huawei, dat onder grote Amerikaanse druk in de VS en Europa uit de markt werd gedrukt en werd uitgesloten van deelname aan infrastructurele projecten omtrent 5G.

Gezien de grootschalige industriële spionage waar China zich al decennia schuldig aan maakt, valt hier zonder meer iets voor te zeggen. Een te nauwe focus op het totalitaire China vertroebelt echter de blik op de spionage- en surveillancecapaciteiten van westerse geheime diensten. Het niet onterechte wantrouwen in Chinese apparatuur staat in schril contrast met het, over het algemeen, blinde vertrouwen in de hardware en software uit de Verenigde Staten, een land dat erom bekend staat vriend en vijand structureel af te tappen. Maar dit terzijde.

China is meer op zijn hoede dan Europa

Waar Australiërs door veiligheidsexperts inmiddels op het hart wordt gedrukt Chinese auto’s links te laten liggen, worden dergelijke boodschappen in Europa voorlopig nog nauwelijks verkondigd. Ondertussen heeft de Chinese regering – die op haar beurt alleszins bezorgd is over de mogelijkheid van westerse auto’s om in China te spioneren – allang maatregelen genomen die in Europa nog niet eens ter discussie staan.

Sinds 2016 verplicht China alle autofabrikanten, dus ook westerse, allerlei voertuigdata van elektrische auto’s met de overheid te delen. Sinds 2021 zijn ze verplicht de overheid in te lichten over welke gegevens zij over hun Chinese berijders verzamelen. Daarnaast mogen ze nagenoeg geen data meer het land uitsturen. Zeker geen videobeelden, locatiegegevens en andere data die informatie prijsgeven over wegen, gebouwen en infrastructuur. Tesla (dat een grote fabriek heeft in Sjanghai) nam prompt een datacentrum in China in gebruik om aan de nieuwe regels te voldoen.

Met name dat merk is in China met (ad hoc) gebiedsverboden al meermaals de gebeten hond gebleken. Zo zijn Tesla’s verbannen van militaire bases en mogen ze zich niet begeven in de omgeving van waar topontmoetingen plaatsvinden. Militair personeel en mensen in dienst van belangrijke staatsondernemingen mogen ook geen Tesla meer rijden. Met meer dan een half miljoen Tesla-modellen op de weg in China wordt het Amerikaanse concern duidelijk als een bedreiging voor de staatsveiligheid gezien. De vraag is hoe lang het duurt voordat ook andere merken op vergelijkbare manieren onder vuur komen te liggen.

De Chinese regering is er veel aan gelegen eventuele risico’s zoveel mogelijk te minimaliseren: 80 procent van de hoge-resolutiecamera’s in Chinese auto’s moet in 2025 gemaakt zijn in eigen land. Hetzelfde percentage geldt voor de toepassing van radarsystemen, waar auto’s tegenwoordig ook mee zijn uitgerust. Beijing wil bovendien dat tegen 2030 alle technologie voor satellietnavigatie die in het land gebruikt wordt, Chinees is.

Ironisch genoeg kan China op weg naar technologische autonomie niet zonder de expertise van westerse autofabrikanten. Zo werkte telecombedrijf China Unicom de afgelopen jaren samen met BMW, Jaguar Land Rover, Volkswagen en Volvo bij het ontwikkelen van 5G in auto’s om in realtime data te delen met andere auto’s, de infrastructuur en clouddiensten.

Belanden voertuigdata in China?

Aangezien Chinese auto’s in dit artikel centraal staan, kan het geen kwaad om ook nog even in te gaan op een prangende vraag die bezitters van dergelijke voertuigen waarschijnlijk bezighoudt: worden mijn data wel of niet doorgeseind naar China? Het antwoord hierop is niet volmondig ja, maar Chinese burgers en ondernemingen zijn in het kader van onder meer nationale veiligheid in beginsel verplicht gegevens af te dragen aan de Chinese overheid. Dit geldt ook voor Chinese bedrijven die hun data op servers buiten China hebben staan, zoals Chinese autofabrikanten in Europa. Het doorsturen van gegevens naar Beijing is an sich een fluitje van een cent.

Overweeg je de aanschaf van een Chinees vehikel, maar maak je je zorgen om je privacy, dan doe je er goed aan het vorige maand gepubliceerde en zeer leesbare onderzoek van Top10VPN erop na te slaan. Aan de hand van handige overzichtstabellen wordt daar gekeken naar de volgende tien grote Chinese autofabrikanten: Aiways, BYD, GWM (Great Wall Motors), HiPhi, MG (SAIC Motor), Nio, Polestar (Geely), Volvo (Geely), XPeng en Zeekr (Geely).

In hoeverre zijn die gelieerd aan de Chinese overheid? Wat voor data verzamelen ze en wat gebeurt daarmee? Hoe privacyvriendelijk zijn hun auto’s en bijbehorende apps? En hoe transparant zijn ze tegenover hun klanten? Op ieder getoetst onderdeel komen grote onderlinge verschillen naar voren, maar duidelijk is dat ieder concern wel op een of meerdere manieren tekortschiet.

Zo houden de mobiele apps van alle merken meer van je bij dan je lief is, en wordt het algehele privacybeleid van zeven van de tien fabrikanten ondermaats bevonden. Daaronder ook Polestar, dat opmerkelijk genoeg überhaupt geen adequaat privacybeleid voor de dag kan leggen. De privacyvoorwaarden van enkel MG en Volvo zijn gedetailleerd genoeg om te voldoen aan de Algemene Verordening Gegevensbescherming. Vijf van de tien merken verklaren openlijk gegevens door te sturen naar China, twee hinten erop dat te doen, de resterende drie laten na daar iets over te zeggen.

Onbekende bellers

Tot slot komen we nog even terug op waar we dit stuk mee begonnen: de wondere wereld van simkaarten. Met die dingen deed zich vorig jaar namelijk iets opmerkelijks voor bij Australische eigenaren van de Atto 3 van BYD. Die berijders krabden zich achter de oren en vreesden voor hun privacy toen bleek dat de simkaarten in hun auto’s konden worden gebeld, en dat nog daadwerkelijk gebeurde ook. Met data-only simkaarten voor Internet-of-Things apparaten zou dat helemaal niet moeten kunnen. Onbekende bellers konden dus meeluisteren in de auto, meestal zonder dat de automobilisten daar erg in hadden. De enige indicatie van het feit dat er werd gebeld, was dat het infotainmentsysteem eventuele audio-output automatisch uitschakelde. De mogelijkheid de verbinding te verbreken was er niet. Het euvel zou snel zijn verholpen door het Australische telecombedrijf Telstra, dat – buiten BYD om – verantwoordelijk is voor de simkaarten en die in eerste instantie verkeerd had geconfigureerd. Hier was klaarblijkelijk geen kwade opzet in het spel, maar zou er via dit voorval zo maar een andere vorm van spionage via simkaarten aan het licht zijn gebracht? Als dat een realiteit is, is dat weinig geruststellend en kan je je afvragen wat er zoal nog meer mogelijk is waarvan we het bestaan niet afweten.

Volgende keer: het aanverwante onderwerp connected cars en surveillance.